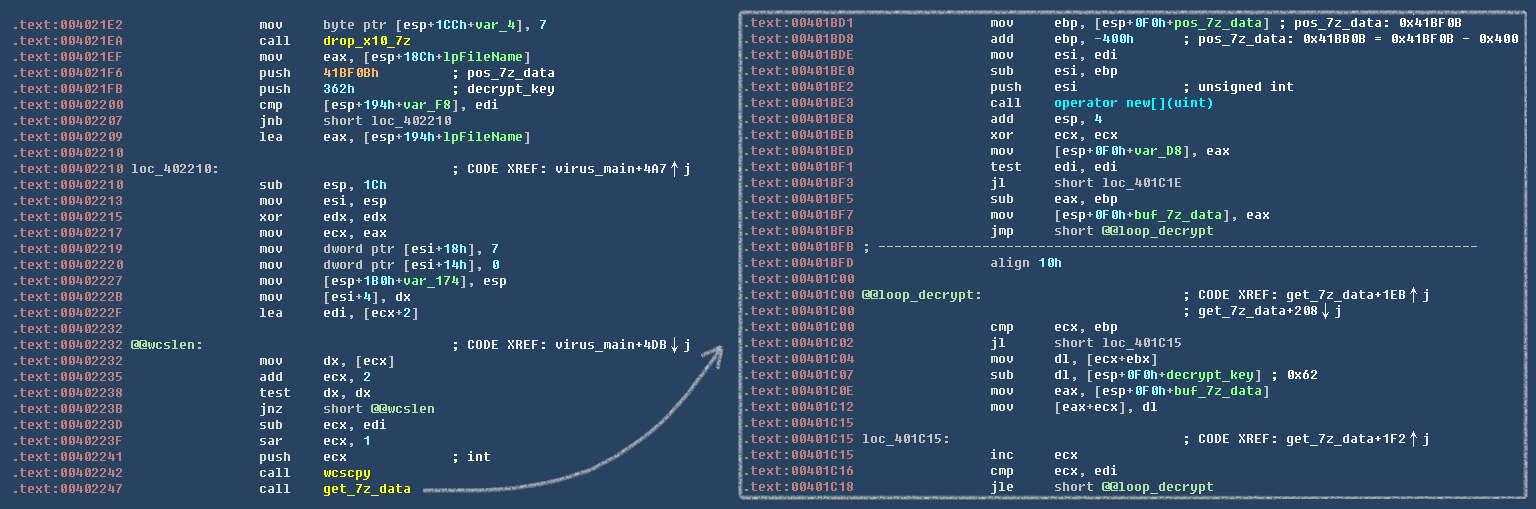

真正的压缩数据起始位置为该资源偏移为0x41BB0B(0x41BB0B = 0x41BF0B(传入参数) - 0x400)的位置,压缩数据被逐字节加0x62加密过,解密后可以得到原始7z压缩数据。相关代码,如下图所示:

压缩数据解密代码

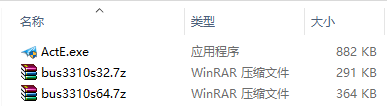

将数据解压后我们得到了恶意驱动压缩包(解压后驱动名为jus3310s.sys)和原始的小马激活工具(ActE.exe),如下图所示:

解压后文件

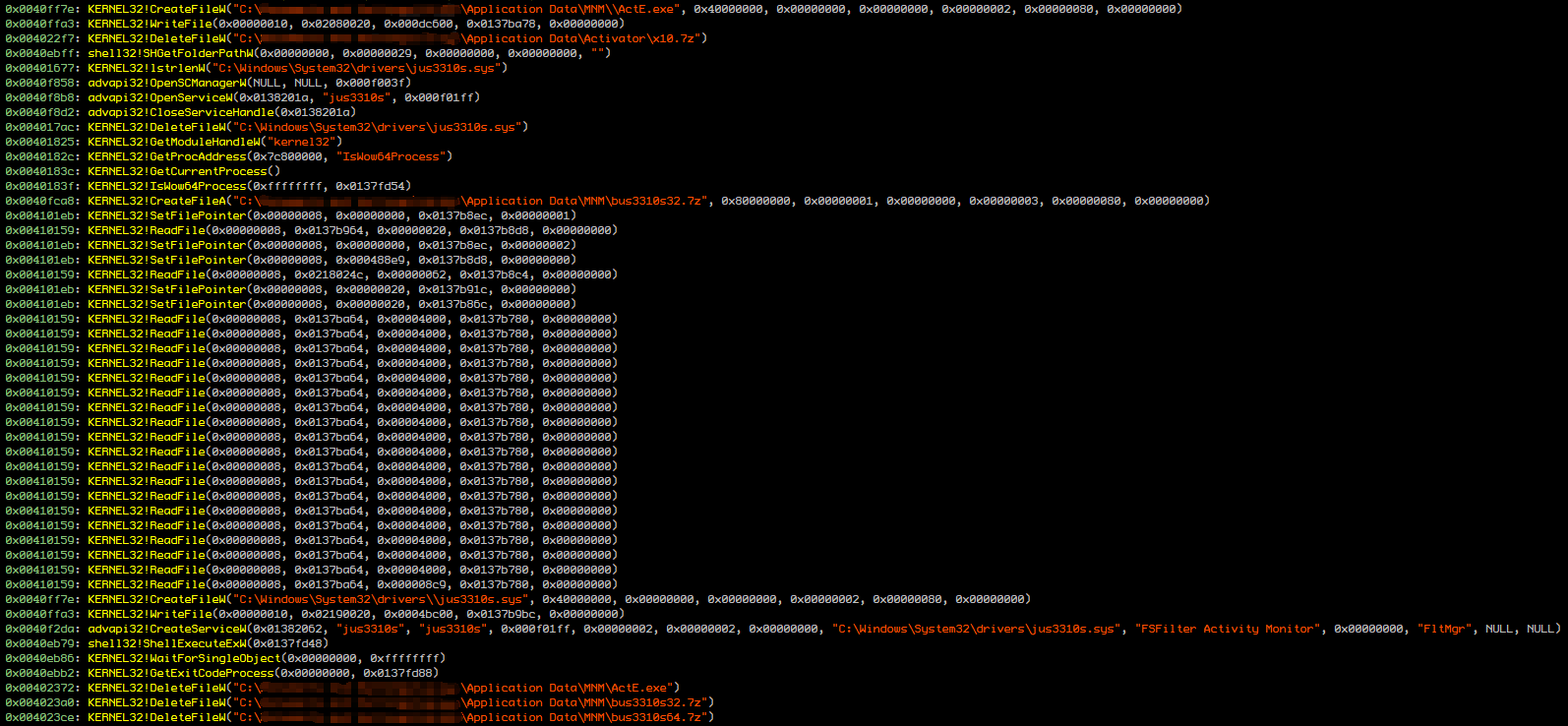

在火绒虚拟行为沙盒中的运行情况,如下图所示:

虚拟行为沙盒运行情况

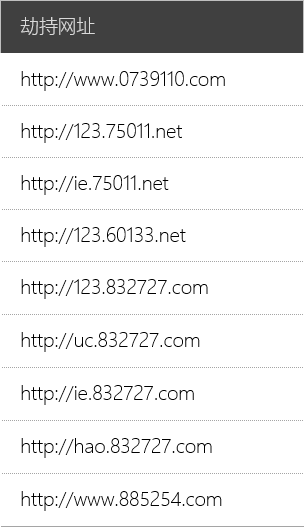

恶意驱动jus3310s.sys加载后,会注册映像加载回调劫持浏览器启动参数。当映像文件名为浏览器文件名时,恶意驱动会将浏览器启动参数劫持为如下网址。劫持所使用的网址,如下图所示:

劫持网址列表

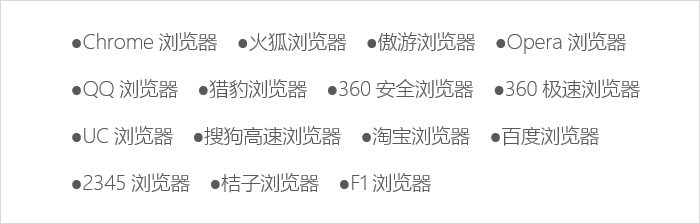

受影响浏览器列表,如下图所示:

受影响的浏览器列表

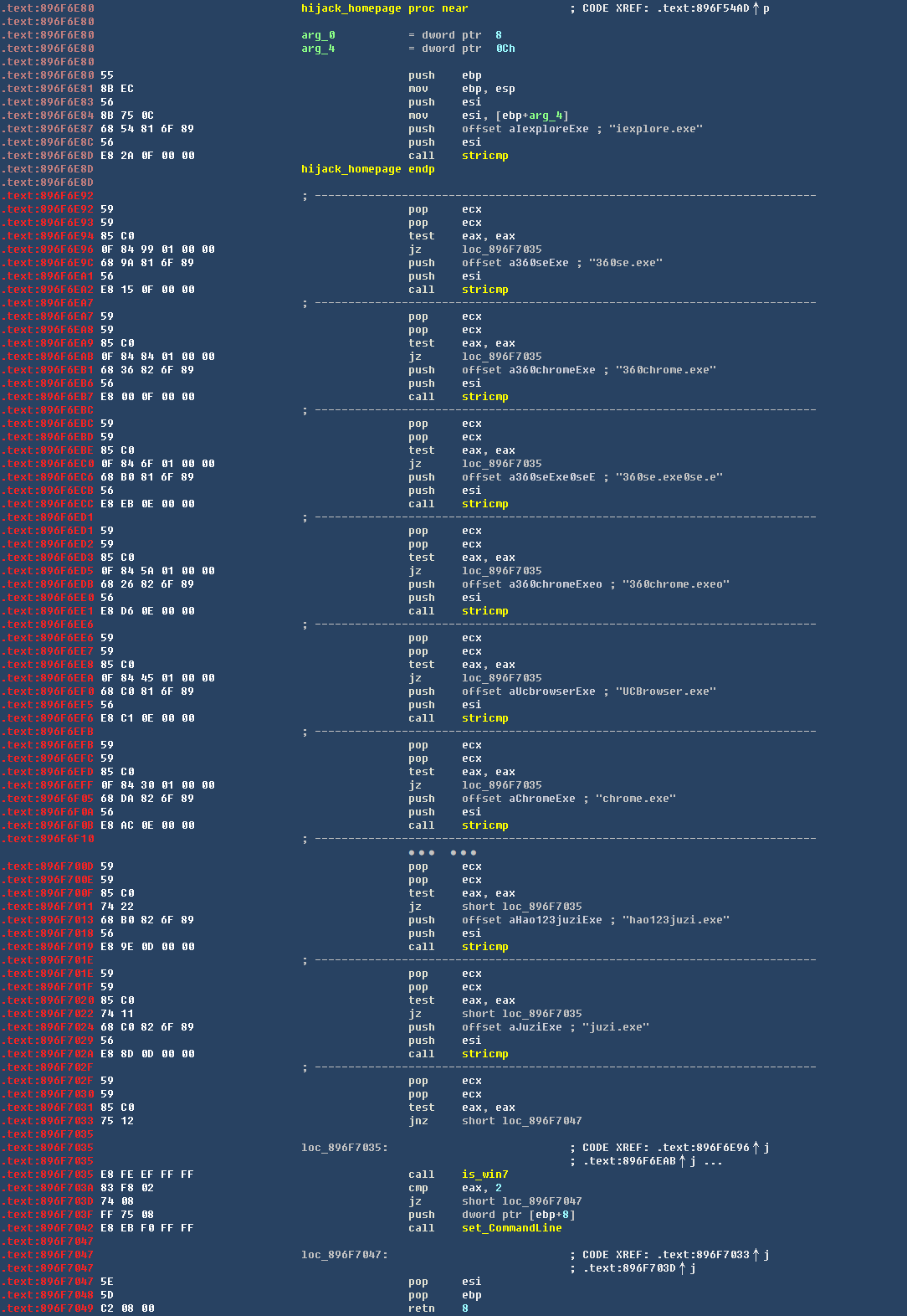

恶意驱动首先会对加载映像的文件名进行检测,检查是否为浏览器文件名,之后对其父进程进行检测查看父进程是否为桌面进程(包括系统explorer、360桌面助手和360安全桌面),如果父进程是桌面进程则会对启动参数进行劫持。过滤浏览器进程相关代码,如下图所示:

过滤浏览器进程代码